Gelişen bilişim teknolojileri, dışarıya görece kapalı endüstriyel ağlara kitlesel özel üretimden (mass customization) bulut hizmetlerine birçok yenilik getirdi. Verinin birleştirilmesi ve IT-OT sistemlerinin entegrasyonu, bu ağları yeni siber saldırı ve olaylara karşı savunmasız bıraktı.

Fabrikalar uzun zamandır siber güvenlik sıkıntısına kısmen az sahip birer bilgi hazinesi konumunda olmuştur. Genellikle çok sayıda harici erişim noktasına sahip olan kurumsal ağları düşündüğümüzde, fabrika ağlarının bu ağlara kıyasla dışarıya daha kapalı konumda olduğunu söyleyebiliriz. Ta ki, kitlesel özel üretim ve bulut hizmetleri işin içine girinceye kadar: Bu hizmetleri sunan akıllı fabrikalarda, IT (bilgi teknolojileri) ve OT (operasyonel teknolojiler)’nin sensör, makine ve üretim hattı bağlantılarıyla entegre edilmesi gerekir. Teknolojik gelişmeler sonucunda akıllı fabrikalar tüm verileri birleştirir hale gelir, bu durum ise Endüstriyel Kontrol Sistemi (ICS) ağını bilgisayar korsanlığından çalışan hatalarına birçok iç ve dış tehdite karşı daha savunmasız bırakır.

Bu meselelere yönelik siber güvenlik sağlamak için önceliklendirilmesi gereken ilk iş, kritik ağlarda yalnızca elzem veri trafiğine izin vermektir. Bir başka deyişle akıllı cihazlar, üretim hatları ve sonuçta tüm fabrikayı koruyabilmek için “temiz” bir ağ ortamı yaratmak gerekir. Bu düzeyde bir koruma, endüstriyel güvenlik duvarları ve IEC 62443 endüstriyel güvenlik standardıyla uyumlu diğer farklı endüstriyel ağ cihazları ile elde edilebilir. IEC 62443 bir ağın farklı bölümleri ve ağ üzerinde farklı sorumluluklara sahip öğeler için ana esasları tanımlar.

AKILLI ÜRETİM HATTINIZI KORUYUN

Kitlesel özel üretim hatları farklı dillerde (protokoller) haberleşen çok unsurlu birçok makineden oluşur. Bunların güvenlikle alakalı parametrelerini yapılandırmak, genellikle çoğu endüstriyel sistem kullanıcısı için her zaman meşakkatli olmuştur. Karmaşık ağları kolayca yönetmek ve izinsiz erişimi engellemek için EtherCAT, EtherNet/IP, FOUNDATION Fieldbus, Modbus/TCP ve PROFINET gibi en yaygın fieldbus protokollerini destekleyen bütüncül bir otomatik profil fonksiyonu kullanılabilir. Kullanıcılar tek tıkla kolayca kullanıcı dostu bir web UI üzerinden güvenli bir Ethernet Fieldbus ağı oluşturabilir.

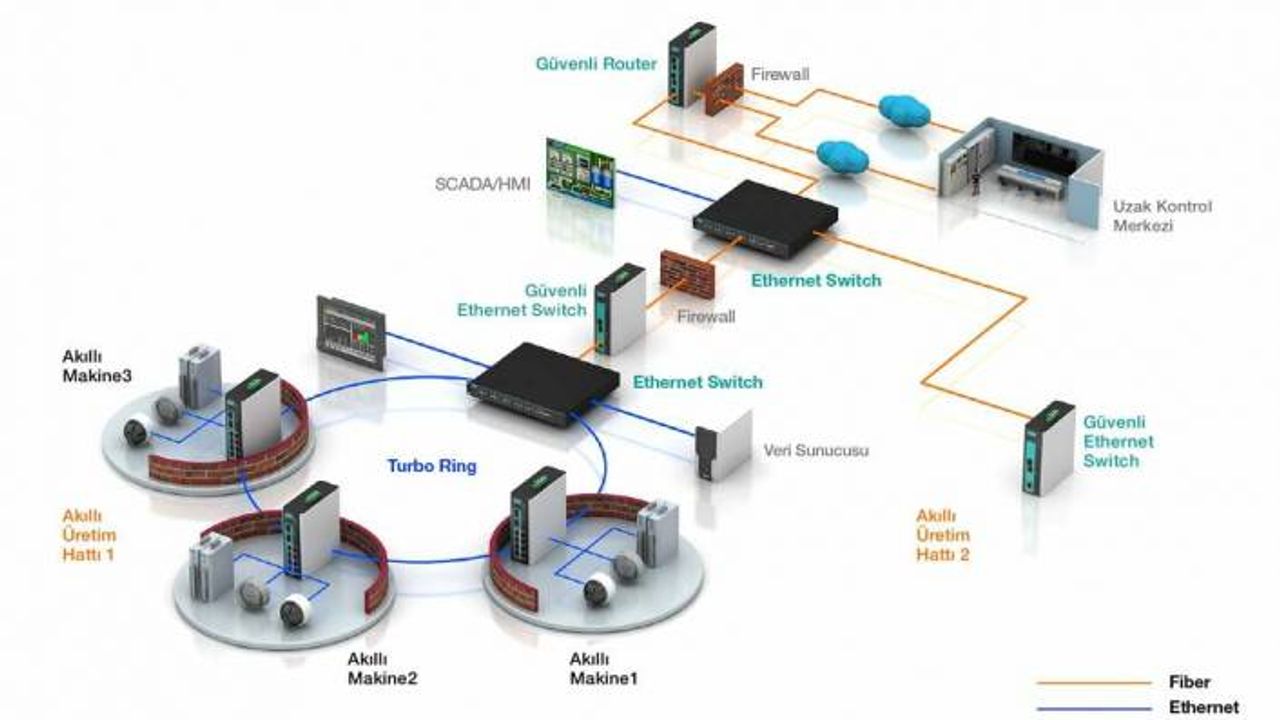

AKILLI FABRİKANIZI KORUYUN

Akıllı fabrikanızın tamamının ağ güvenliğini iyileştirmek için ICS ağı ile kurumsal ağ arasında gelip giden trafiğin mercek altına alınması ve filtrelenmesi gerekir. Siber güvenlik uzmanları genellikle trafiği filtrelemenin en iyi yöntemlerinin verinin bir DMZ’den geçirilmesi olduğunu düşünür. Bir DMZ kullanarak güvenli ICS ağı ile kurumsal ağ arasında doğrudan bir bağlantı kurmaktan kaçınmış olursunuz, ancak veri sunucusu her iki tarafın erişimine de açıktır.

Güvenli ağlar ve kurumsal ağlar arasında doğrudan bağlantının ortadan kalkması, izinsiz trafiğin farklı bölgelerden geçebilme olasılığını önemli ölçüde düşürür, ki bu trafik aslen akıllı fabrika ağının tamamının güvenliğini riske atma potansiyeline sahiptir.

KONTROL SİSTEMİ AĞLARINDA TEHDİT AVI

Siber tehditler işinizi etkilemeden onlara karşı ICS ağınızda tedbir almak için kullanılan bir yöntem, tehdit avıdır. Tehdit avı, ağınızda potansiyel siber tehditlerin neden olabileceği anormal olayların göstergeleri için arama yapmayı kapsar. Bu yöntem, tıpkı kişilerin kendi sağlığı için yaptırdıkları düzenli sağlık kontrollerine benzer. Mevcut güvenlik önlemleri ile siber tehditlerin hepsini yakalamak mümkün olmadığından bu yöntem, olası sıkıntıları tespit etmede popüler bir yaklaşım haline gelmiştir.

Endüstriyel sistemlere yönelik önde gelen ağ denetim çözümü sağlayıcıları ise tehdit avının endüstriyel ortamlar ile ne alakası olduğunun yine de merak edilebildiğini belirtiyor. Bunun ise ICS ağlarına karşı gerçekleşmiş ve kayda geçmiş daha az sayıda siber saldırı bulunmasından kaynaklanıyor olabileceğini söylüyorlar. Öte yandan işin gerçeği, ICS’ye karşı siber saldırı olasılığı düşük olsa da, siber olayların her gün gerçekleşiyor olmasıdır. Siber olaylar yanlış yapılandırma, hatalı komut/işlemler, yazılım hataları veya cihaz arızaları gibi kasıtlı olmayan, ancak küçük aksaklıklardan büyük kesintilere kadar sonucu çok farklı ölçeklerde etkileyebilen olaylardır. Dolayısıyla ağda meydana gelen anormal olayları avlamak her yaşamsal altyapı ve imalat kurumu için, zarar verme potansiyeli olan etkinlikleri öngörebilmek ve beklenmedik duruş süresini en aza indirebilmek açısından son derece gerekli bir işlemdir.

ICS ağlarında gerçekleşebilecek siber olayları öngörebilme ve etkili biçimde önleyebilmede tehdit avının nasıl kullanılabileceğine birkaç örnek verelim:

• Fidye Yazılımı: WannaCry gibi fidye yazılımlarına yönelik analistler SMB ağ bağlantılarını analiz edebilir, potansiyel giriş noktaları ve savunmasız donanımları tespit edebilirler.

• PLC/RTU Arızası: Endüstriyel protokol mesajları içindeki göstergelere bakarak analistler beklenen biçimde işlemeyen PLC ve RTU’ları tespit edebilir, arıza veya yanlış ayarlarını bulabilir.

• Kestirimci Bakım: PLC ve RTU gibi saha enstrümanlarının davranışları çoğunlukla cihaz ömrünün sonuna geldiğinde veya yenilenme gerektirdiğinde gerekli işaretleri verir. Bu işaretleri erken yakalamak, cihazlar arızalanmadan önce bu cihazların yenilenebilmesine olanak tanır.

KONTROL SİSTEMİ AĞLARINDA BAŞARILI BİR TEHDİT AVININ PÜF NOKTALARI

Tehdit avında analistler, tehdit göstergelerine yönelik ağda hızlı arama yapmak için “varsayımlar” ve “davranışsal desenler” oluşturur, daha sonra bunları otomatize eder. Siber tehditler, bulundukları ortama özel zayıf taraflardan yararlanarak, çok çeşitli biçimlerde ortaya çıkabilir. Bu nedenle analistlerin kafalarında sistemin bulunduğu ortama ve bu ortamda beklenen operasyona dair net bir resim oluşması önemlidir. ICS ortamları buna son derece uygundur. IT ağlarına kıyasla ICS ağları kullanılan uygulamalar, kullanıcı sayıları, ağ varlıkları ve bilgi akışları açılarından daha az dinamik ve daha az çeşitlidir. Bu unsurlar bir ICS ağından beklenen davranışa karar vermeyi kolaylaştırır.

Normal ağ davranışına dair referans alınacak bir tanım, tehdit avcılarına ağ bileşenleri ve etkinliklerine dair iyi, gerçek zamanlı bir görünürlük sunar. Bu referans değeri sistemin o andaki savunmasız tarafları ile ağ üzerinde gerçekleşen şüpheli aktivitelere de ayna tutar. Donanım üreticilerinden kaynaklanan kısıtlar aktif varlık envanterini veya üçüncü parti çözümlerini ICS ağları için kullanılamaz hale getirebilir. Buna rağmen otomatik pasif varlık envanteri ve gerçek zamanlı ağ yönetim araçları bu alanda başarısını kanıtlamaya devam etmektedir.

YAKIN GELECEK VE ÇÖZÜMLER

Önümüzdeki senelerde tehdit avının her yaşamsal altyapı ve imalat işletmesinin siber güvenlik stratejisinin bir parçası haline gelmesi bekleniyor. Tehdit avı takımları ICS ağlarının siber saldırılar ve siber olaylara karşı korunmasında kritik rol oynayacak hem güvenlik hem de verimi yükseltecekler.

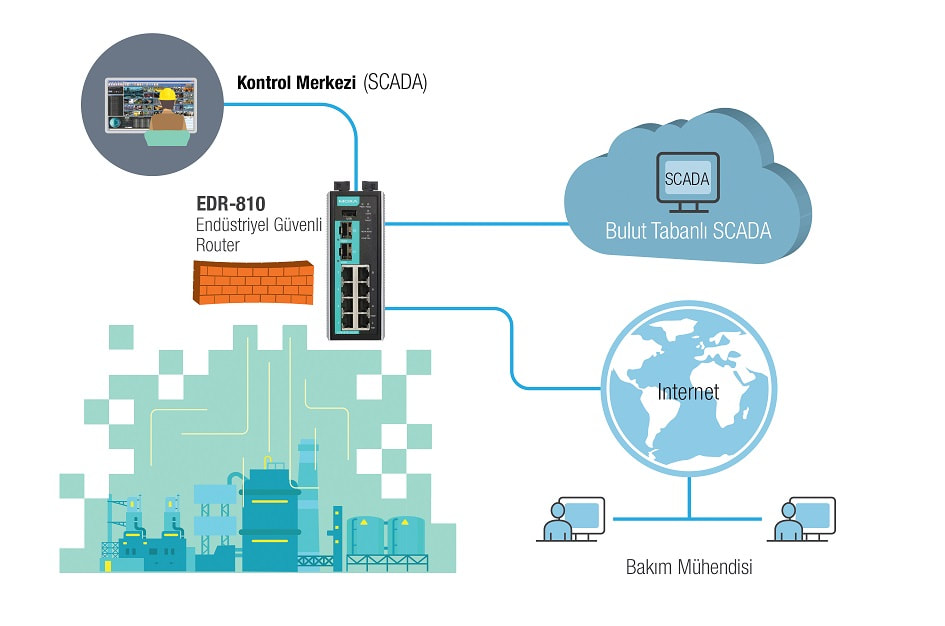

Etkili tehdit avı için yetkin analistlere esnek otomatize araçlar vermek, bu araçlarla ağda tehdit göstergeleri aramalarına veya varsayımları normal ağ davranışıyla kıyaslamalarına izin vermek gerekiyor. Bunun yanı sıra akıllı makineleri korumak için IEC 62443 standardına uyumlu güvenlik duvarları tercih etmek, ağ karmaşıklığını azaltmak için ise yaygın fieldbus protokollerini birbirine çevirebilen gateway donanımlarına başvurmak, endüstriyel ağların siber güvenliğini artırmaya yönelik önlemleri uygulamayı kolaylaştıracaktır. Bu ihtiyaçlarınıza yönelik ideal çözümler için Moxa’nın güvenli Ethernet router ve protokol ağ geçitlerini, Robustel’in ise 3G/4G VPN router çözümlerini inceleyebilirsiniz.